问题描述

在 BMC 中打包损坏的安全启动证书,或升级 PFR 损坏的 BIOS 固件,在通电开机策略设为“保持上电”的情况下,做 AC Cycle,带内概率性能上电,预期均不能上电且上报安全启动失败告警;

正常场景下:BIOS 模块启动时,会先设置上电锁,再在下电状态完成 PFR 签名校验,签名校验不通过则阻止上电并上报安全启动失败告警

1970-01-01 00:01:03.491538 bios NOTICE: signal.lua(100): [bios]subscribe fructrl signal success

2025-12-25 08:35:45.291708 bios NOTICE: signal.lua(459): [bios] bios receive before power on UpgradeSignal.

2025-12-25 08:35:45.791089 bios NOTICE: pfr_service.lua(157): [PfrService]PfrService: start lock fructl.

2025-12-25 08:35:46.060194 bios NOTICE: pfr_service.lua(133): [PfrService]PfrService: wait power off state.

2025-12-25 08:35:46.061345 bios NOTICE: pfr_service.lua(139): [PfrService]PfrService: start verify.

2025-12-25 08:35:46.061663 bios NOTICE: gold_package.lua(305): [GoldPackage]GoldPackage: start verify 1 times.

2025-12-25 08:35:49.061839 bios NOTICE: cms_verify.lua(88): [CmsVerify]start verify cms

2025-12-25 08:35:49.071507 bios NOTICE: cms_verify.lua(96): the custom bios ca certificate is exist, load custom certificate

2025-12-25 08:35:49.076756 bios WARNING: init.lua(97): nil:-1 > cms_verify.lua:97 > cms_verify.lua:83: An error occurred during the firmware upgrade process. Details: add custom bios ca failed, code 88300001

2025-12-25 08:35:49.084600 bios ERROR: cms_verify.lua(230): FirmwareUpgradeError: An error occurred during the firmware upgrade process. Details: add custom bios ca failed, code 88300001

2025-12-25 08:35:49.763080 bios ERROR: flash.lua(415): [BiosFlash]verify fail, reason is .../libmgmt_protocol/bios/infrastructure/cms/cms_verify.lua:245: cms validate fail

-- 然后多次重新升级 gold 包尝试 --

2025-12-25 08:37:24.135560 bios ERROR: gold_package.lua(205): [GoldPackage]gold package: recover_from_gold fail, cause backup verify fail, system id is 1.

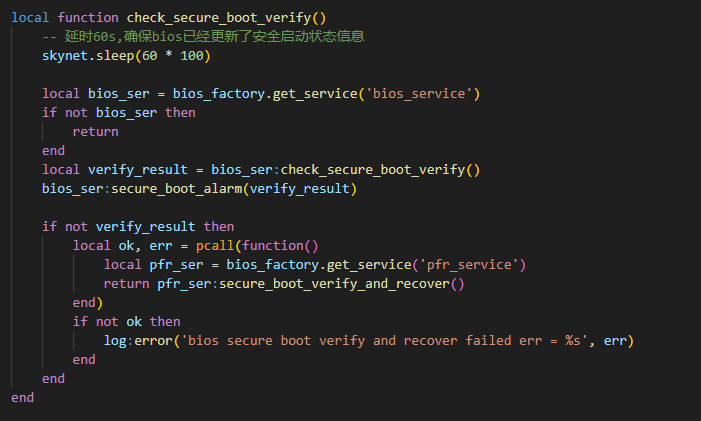

异常场景下:BIOS 模块启慢了,fructrl 已经执行通电开机策略,BIOS 才去设置上电锁,导致没有锁住,因此 PFR 校验没有能够走进去(一直在等待 power off ),因此没有上报安全启动失败

2025-12-25 08:07:52.504731 bios NOTICE: signal.lua(100): [bios]subscribe fructrl signal success

2025-12-25 08:08:15.376893 bios NOTICE: signal.lua(459): [bios] bios receive before power on UpgradeSignal.

2025-12-25 08:08:15.494713 fructrl NOTICE: fructrl.lua(152): [System:1]execute power on

2025-12-25 08:08:16.801499 bios NOTICE: pfr_service.lua(157): [PfrService]PfrService: start lock fructl.

2025-12-25 08:08:17.237011 fructrl NOTICE: pwr_button.lua(55): [System:1]Notify fru0 cpld to send short button signal through hwproxy Accessor

2025-12-25 08:08:19.800493 bios NOTICE: pfr_service.lua(159): [PfrService]PfrService: lock fructl success.

2025-12-25 08:08:19.815815 bios NOTICE: pfr_service.lua(133): [PfrService]PfrService: wait power off state.

该现象是否作为问题?还是接受现状如此?

环境信息

社区 930 基线