点击此处查看详细分析解答

关于 OpenUBMC 内联脚本无法执行问题的分析与解决方案

问题描述

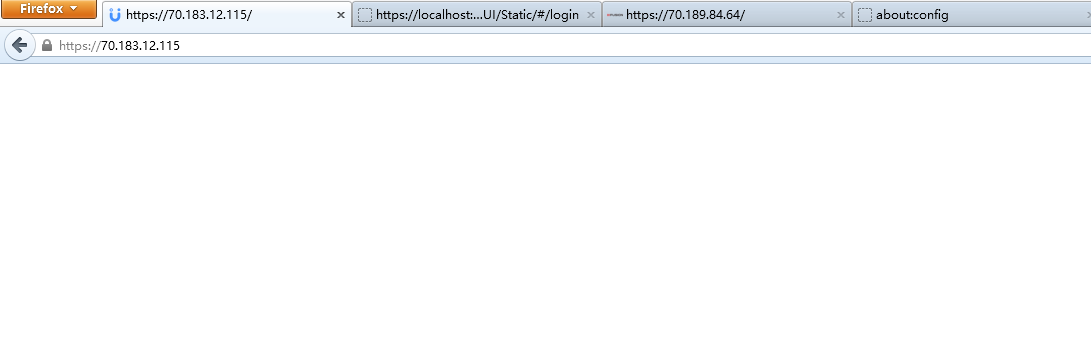

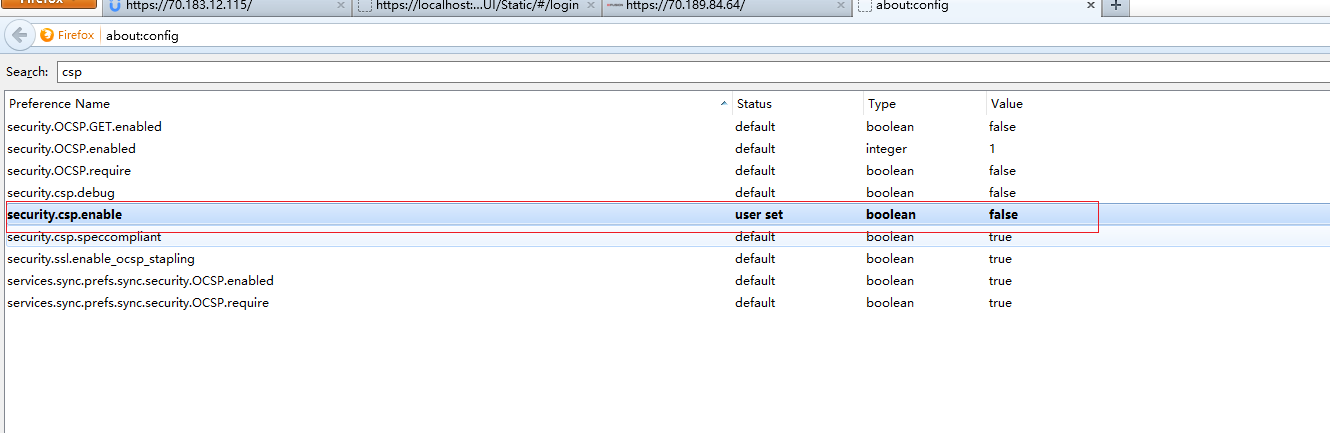

在使用低版本浏览器(如 Firefox 27.0.1)访问 OpenUBMC 系统时,出现白屏且无任何提示。经排查,问题源于 Content-Security-Policy (CSP) 的配置限制了内联脚本的执行,导致 index.html 中添加的兼容性检测和提示脚本无法运行。

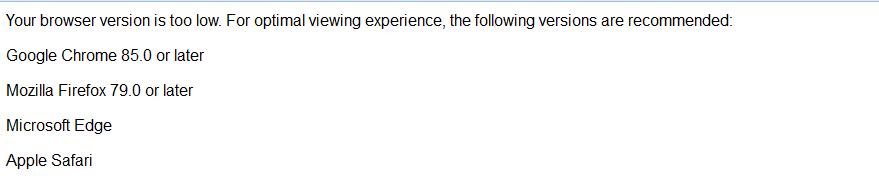

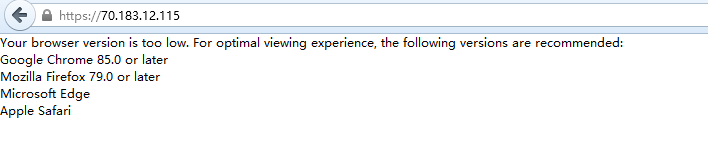

当前系统期望向用户展示浏览器版本不兼容的提示信息:

Your browser version is too low. For optimal viewing experience, the following versions are recommended:

Google Chrome 85.0 or later

Mozilla Firefox 79.0 or later

Microsoft Edge

Apple Safari

但由于 CSP 策略未允许内联脚本('unsafe-inline'),该提示功能失效。

当前 CSP 配置分析

当前 HTTP 响应头中的 CSP 策略如下:

Content-Security-Policy: default-src 'self';

script-src 'self' 'unsafe-eval';

connect-src 'self' wss://:;

img-src 'self' data:;

frame-src 'self';

font-src 'self' data:;

object-src 'self';

style-src 'self';

form-action 'self';

frame-ancestors 'self';

plugin-types 'none'

关键问题点:

script-src 中缺少 'unsafe-inline' 指令- 导致

<script> 标签内的内联 JavaScript 代码被浏览器阻止执行

- 即使页面加载成功,关键的兼容性判断脚本也无法运行,造成“白屏”现象

根本原因

现代浏览器(包括较新版本的 Firefox、Chrome 等)遵循严格的 内容安全策略 (CSP),以防止跨站脚本攻击(XSS)。当响应头中设置了 CSP 且未显式允许内联脚本时,所有嵌入在 HTML 中的 <script> 代码块都会被禁用。

虽然目标是支持低版本浏览器,但这些旧浏览器本身对 CSP 的处理机制依然有效,一旦接收到 CSP 头部,就会应用相应限制。

解决方案建议

推荐方案:在 Nginx 层修改 CSP 策略,添加

推荐方案:在 Nginx 层修改 CSP 策略,添加 'unsafe-inline'

需修改 OpenUBMC 前端服务所使用的 Nginx 配置文件,更新 Content-Security-Policy 头部,在 script-src 中加入 'unsafe-inline'。

修改前:

add_header Content-Security-Policy "default-src 'self'; script-src 'self' 'unsafe-eval'; ...";

修改后:

add_header Content-Security-Policy "default-src 'self'; script-src 'self' 'unsafe-eval' 'unsafe-inline'; connect-src 'self' wss://:; img-src 'self' data:; frame-src 'self'; font-src 'self' data:; object-src 'self'; style-src 'self'; form-action 'self'; frame-ancestors 'self'; plugin-types 'none';";

注意:添加 'unsafe-inline' 会降低安全性,建议仅在必要时启用,并确保前端代码无 XSS 风险。

替代安全方案(推荐长期采用)

替代安全方案(推荐长期采用)

为避免引入 'unsafe-inline' 带来的安全风险,可采用以下更安全的方式:

方案一:将内联脚本外置为独立 JS 文件

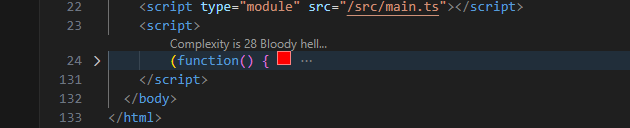

将 index.html 中的内联脚本:

<script>

(function() {

// 兼容性检测逻辑

})();

</script>

改为引用外部文件:

<script src="/js/compat-check.js" type="module"></script>

然后在 CSP 中允许该脚本源即可,无需启用 'unsafe-inline'。

方案二:使用 nonce 策略(更高安全性)

为每次响应生成唯一的 nonce 值,并将其注入脚本标签和 CSP 策略中:

<script nonce="2726c7f26c">

// 内联脚本

</script>

Nginx 动态设置:

add_header Content-Security-Policy "script-src 'self' 'unsafe-eval' 'nonce-2726c7f26c'";

此方式更复杂,需后端或构建工具配合支持。

验证方法

- 修改 Nginx 配置并重启服务;

- 使用低版本浏览器(如 Firefox 27.0.1)访问 OpenUBMC 页面;

- 查看开发者工具 Network 面板,确认响应头中 CSP 包含

'unsafe-inline';

- 观察页面是否能正确显示浏览器版本不兼容提示;

- 确保高版本浏览器仍可正常登录和使用系统。

参考信息支持

根据提供的文档资料,OpenUBMC 使用了基于 Nginx 的前端服务架构(见 BMC Studio 文档中的 load_nginx.sh 脚本),说明可通过脚本或配置文件控制 HTTP 响应头,具备修改 CSP 的可行性。

此外,系统已在使用模块化 JavaScript(<script type="module">),表明其前端架构支持外置脚本加载,进一步支持“外置脚本 + 安全 CSP”这一更优实践路径。

结论

| 项目 |

当前状态 |

建议 |

| CSP 是否允许内联脚本 |

否 否 |

添加 添加 'unsafe-inline' 临时解决 |

| 安全性 |

中等偏低 |

建议外置脚本或使用 nonce 提升安全性 |

| 用户体验 |

白屏无提示 |

修复后可显示兼容性警告 |

建议操作顺序:

- 短期:在 Nginx 中添加

'unsafe-inline',快速恢复提示功能;

- 长期:重构兼容性检测逻辑为外置 JS 文件,移除对内联脚本的依赖,提升系统安全性与合规性。