// 此模板仅供参考,如果不适用可以修改

问题描述

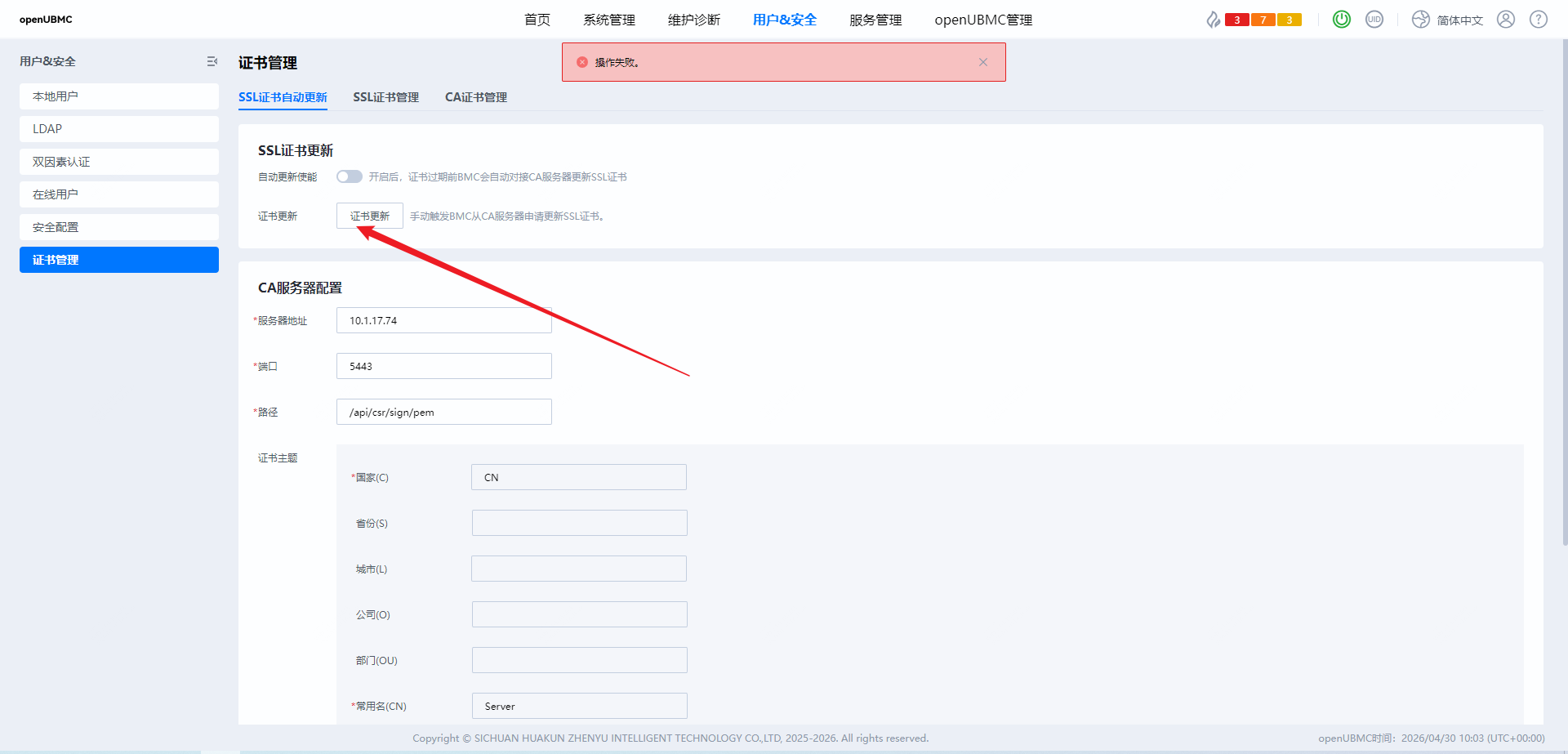

现在我在验证SSL证书更新功能,但是报错了

报错日志如下:

2026-04-30 10:02:00.590008 security ERROR: cert_update.c(30): [certificate update] file(x509_extn.c), line(1690) msg(Invalid argument )

2026-04-30 10:02:00.680682 general_hardware ERROR: vrd_manager.lua(111): [VrdMgmt] Get bios status 180s, sys_id: 1, ok: nil, obj: nil

2026-04-30 10:02:00.931321 security ERROR: cert_update.c(30): [certificate update] file(pkcs10.c), line(1093) msg(Invalid attribute )

2026-04-30 10:02:00.932111 security ERROR: cert_update.c(30): [certificate update] file(sec_pki_common.c), line(1882) msg(SEC_PKI_checkKeyids:akid and skid mismatch )

2026-04-30 10:02:00.932212 security ERROR: cert_update.c(30): [certificate update] file(sec_pki_retrive_store.c), line(399) msg(SEC_PKI_hdlFailureGetIssuerPos:No issuer found )

2026-04-30 10:02:00.932269 security ERROR: cert_update.c(30): [certificate update] file(sec_pki_retrive_store.c), line(555) msg(SEC_PKI_GetChain_to_TopNode_Cert:No matching certificate chain found )

2026-04-30 10:02:02.284125 security ERROR: ssl_hook.c(288): [certificate update] connect failed err(error:0A000086:SSL routines::certificate verify failed), err_result(18)

2026-04-30 10:02:02.284297 security ERROR: cert_update.c(30): [certificate update] file(ipsi_cmp_http_callback.c), line(481) msg(IPSI_CMP_httpOnErrorReport:Error occurred on application id 4 with request id 1 )

2026-04-30 10:02:02.285120 security ERROR: cert_update.c(30): [certificate update] file(ipsi_cmp_ctximpl_msg.c), line(1760) msg(IPSI_CMP_recvResponseVal:Receiving the response failed )

2026-04-30 10:02:02.285191 security ERROR: cert_update.c(1331): [certificate update] sent pkcs10 request failed, ret(-1).

2026-04-30 10:02:02.285213 security ERROR: cert_update.c(1416): [certificate update] get cert from ca server failed.

2026-04-30 10:02:02.293486 certificate ERROR: certificate_renew.lua(130): [certificate update] prepare new cert failed, ret = -1

2026-04-30 10:02:02.294696 certificate WARNING: init.lua(97): nil:78 > operation_logger.lua:-1 > certificate_renew.lua:145: The certificate update failed.

2026-04-30 10:02:02.295153 certificate ERROR: operation_logger.lua(85): Renew: CertUpdateFailed

这是为什么呀?闭源的看不了为啥报错

环境信息

openUBMC 2512 LTS SP1

重现步骤

-

[第一步]

-

[第二步]

-

[第三步]

期望结果

[您希望实现什么]

实际结果

[实际发生了什么,包含错误信息]

尝试过的解决方案

[列出您已经尝试过的解决方案及结果]

分析结论

[详细总结您对此问题的分析结论]