zxl

2026 年4 月 10 日 09:18

1

// 此模板仅供参考,如果不适用可以修改

开启双因素认证后,登录Administrator 用户,删除其他用户时会提示失败

[第一步]将P12格式的证书导入浏览器

[第二步]将根证书和客户端用户,导入web 界面

[第三步]保存退出后,使用双因素认证方式登录BMC web 界面

[第四步]在web 界面删除一个用户,提示The test configuration in the system enables insecure cryptographic algorithm SHA

[第五步]disable 不勾选该用户的SNMP 接口,然后再删除依然存在

[第六步]关掉双因素认证,然后退出后重新用用户密码登录

[第七步]删除用户,可以删除 测试配置

开启双因素认证后,登录Administrator 用户,能够删除其他用户

开启双因素认证后,登录Administrator 用户,删除其他用户时会提示失败

[列出您已经尝试过的解决方案及结果]

[详细总结您对此问题的分析结论]

答案内容由AI生成,仅供参考:

该问题是由于双因素认证启用后触发了更强的安全检查机制 ,而当前使用的证书链中存在被标记为“不安全”的加密算法(SHA),导致在执行敏感操作(删除用户)时被拦截。

建议采取以下措施:

使用符合现代安全标准(SHA-256及以上)的证书

确保整个认证链条中无弱算法使用

如为测试环境,可暂不启用双因素认证直到完成证书更新

提示 :可通过Redfish API或CLI工具查询当前系统启用的加密算法策略,进一步定位具体限制来源。

点击此处查看详细分析解答

在开启双因素认证(双因素认证)后,使用Administrator用户登录BMC Web界面,尝试删除其他用户时操作失败,系统提示:“The test configuration in the system enables insecure cryptographic algorithm SHA”。当关闭双因素认证后,使用密码登录即可成功删除用户。

软件版本:OpenUBMC 25.12

将P12格式的证书导入浏览器

将根证书和客户端用户证书导入Web界面

保存退出后,使用双因素认证方式登录BMC Web界面

在Web界面尝试删除一个用户,提示失败并出现安全警告

即使禁用该用户的SNMP接口,删除操作仍然失败

关闭双因素认证,使用密码重新登录

再次尝试删除用户,操作成功

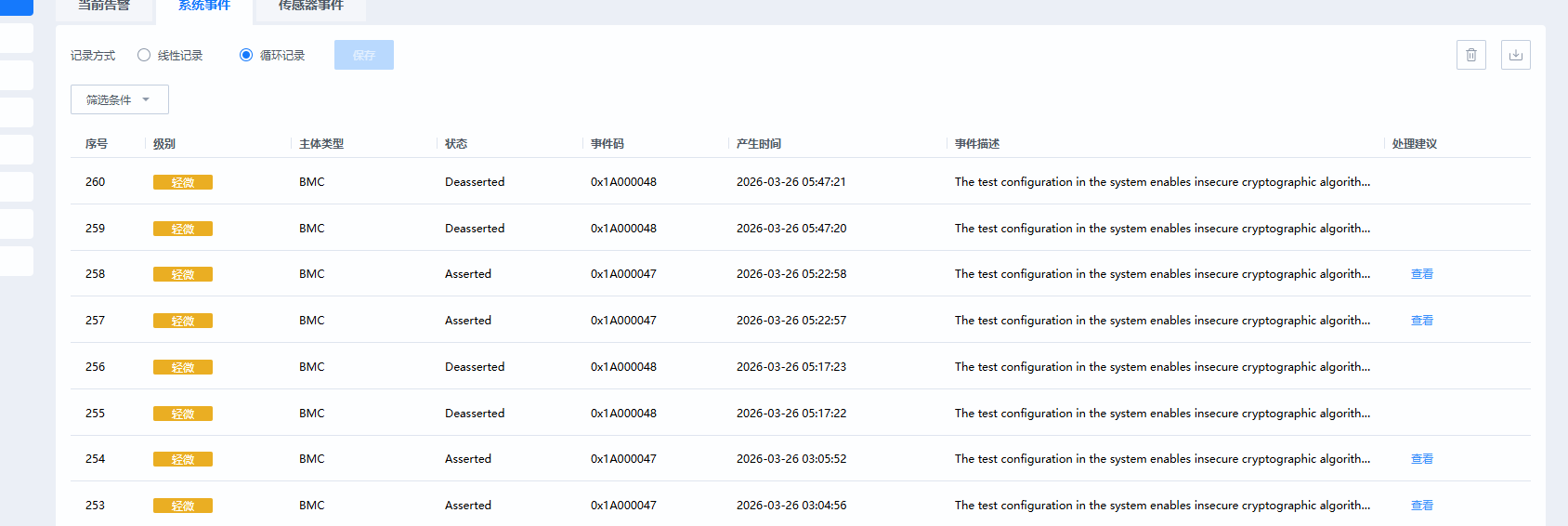

系统产生以下事件告警:

事件码 :0x1A000047/0x1A000048事件描述 :The test configuration in the system enables insecure cryptographic algorithm SHA级别 :轻微主体类型 :BMC产生时间 :多次出现于2026-03-26的不同时间点

该警告表明系统检测到使用了不安全的加密算法(SHA),这通常与证书或签名配置有关。

根据知识库信息,双因素认证 (双因素认证)是通过证书机制实现的身份验证方法。在开启此功能后,系统会启用更严格的安全检查策略。

文档中提到(Search Result id=4):

Trust负责汇总BMC中所有的证书,给其他组件提供基础的证书数据,支持业务使用证书来校验对端、认证BMC、认证用户等。管理双因素认证中的用户证书

这说明双因素认证涉及系统的整体证书管理体系,在启用后可能触发额外的安全校验流程。

系统提示"enables insecure cryptographic algorithm SHA",表明当前配置中使用了SHA-1或相关弱哈希算法。尽管SHA在某些场景下仍可使用,但在高强度安全模式下(如双因素认证启用时)会被视为不安全。

值得注意的是,在测试环境中允许使用此类算法,但在生产或高安全模式下会受到限制。

用户使用双因素认证登录时,其身份验证上下文与密码登录不同。虽然都是Administrator角色,但证书认证路径可能受到更严格的访问控制策略约束,特别是在执行敏感操作(如用户删除)时。

bmc_help_0027.html :这是与双因素认证相关的帮助文档文件,但该文件缺失(见KG实体描述),可能导致用户难以获取正确配置指引。HttpsTransferCertVerification :控制HTTPS传输时是否进行证书验证的Redfish属性,类似的安全检查机制可能也应用于双因素认证场景。

从历史问题处理来看(Document Chunk 1),类似权限问题存在明确解决办法:

用户“LCC”确认在2512版本 中已解决某些用户删除受限的问题。

系统允许通过定制化设置影响用户名规则(NamePattern),但需注意持久化影响。

然而本案例中问题出现在双因素认证开启状态下,说明安全策略叠加导致了额外限制。

升级证书签名算法

确保使用的P12证书采用SHA-256或更高强度的哈希算法签发

避免使用测试证书或自签名且基于SHA-1的证书

检查双因素认证相关证书配置

登录Web界面 → 证书管理 → 查看导入的根证书和用户证书信息

确认证书签名算法字段不包含“SHA1”或“MD5”

临时验证方法

暂时将系统切换至非双因素认证模式,使用密码登录执行用户管理操作

完成操作后再恢复双因素认证配置

系统级安全策略调整(谨慎操作)

若确需保留原有证书,可评估是否能通过后台配置降低加密算法检查等级

注意:此举会降低整体安全性,仅建议在测试环境使用

忽略安全警告继续操作(可能违反合规要求)

直接修改数据库或配置文件绕过检查(可能导致系统不稳定)

该问题是由于双因素认证启用后触发了更强的安全检查机制 ,而当前使用的证书链中存在被标记为“不安全”的加密算法(SHA),导致在执行敏感操作(删除用户)时被拦截。

建议采取以下措施:

使用符合现代安全标准(SHA-256及以上)的证书

确保整个认证链条中无弱算法使用

如为测试环境,可暂不启用双因素认证直到完成证书更新

提示 :可通过Redfish API或CLI工具查询当前系统启用的加密算法策略,进一步定位具体限制来源。