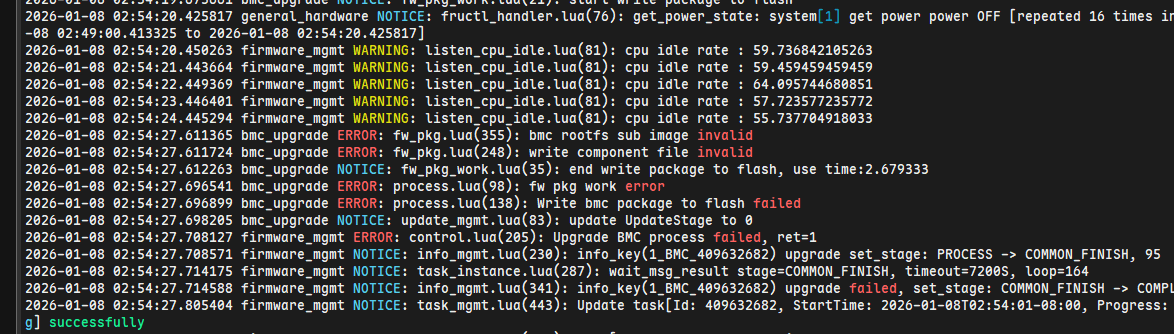

manifest构建了三次,每次都是对vpd仓库的修改,前两次的包还能升级上去,最后一次不能升级,最后一次报错如图,麻烦帮忙看一下

答案内容由AI生成,仅供参考:

BMC 固件升级失败分析报告

根据您提供的日志信息和上下文数据,BMC 固件升级失败的根本原因已明确为:BMC 根文件系统子镜像无效(bmc rootfs sub image invalid),并在写入闪存时触发了 写入组件文件无效(write component file invalid)错误,最终导致整个升级流程失败。

问题摘要

问题摘要

- 现象:使用

manifest构建的第三次固件包无法升级,前两次可以。 - 关键日志报错:

bmc_upgrade ERROR: fw_pkg.lua(355): bmc rootfs sub image invalid bmc_upgrade ERROR: fw_pkg.lua(246): write component file invalid bmc_upgrade ERROR: process.lua(138): bmc package to flash failed bmc_upgrade ERROR: control.lua(205): Upgrade BMC process failed, ret=1 - 结果:

Firmware_Mgmt模块最终记录任务失败,状态变为COMPLETED但升级未成功。

根本原因分析

根本原因分析

1. 核心错误:BMC rootfs 子镜像无效

1. 核心错误:BMC rootfs 子镜像无效

日志中关键错误来自 bmc_upgrade 服务中的 fw_pkg.lua:

bmc_upgrade ERROR: fw_pkg.lua(355): bmc rootfs sub image invalid

这表明 在解析或验证 rootfs 子镜像时出现了完整性或格式问题,是导致后续所有失败的起点。

2. 写入失败:组件文件格式不被接受

2. 写入失败:组件文件格式不被接受

紧接着:

bmc_upgrade ERROR: fw_pkg.lua(246): write component file invalid

说明系统尝试将解析后的镜像写入 Flash 时,检测到文件异常,拒绝写入。

3. 服务层上报失败

3. 服务层上报失败

bmc_upgrade 的主控逻辑模块 process.lua 和 control.lua 捕获到上述错误,并最终上报:

control.lua(205): Upgrade BMC process failed, ret=1

此返回码 ret=1 明确标志升级流程失败。

4. 为什么前两次构建可以升级成功,第三次失败?

4. 为什么前两次构建可以升级成功,第三次失败?

结合您的描述:“每次都是对 vpd 仓库的修改”,而第三次失败,高度怀疑问题出在构建流程中对 rootfs 镜像的修改方式上,可能原因如下:

| 可能原因 | 说明 |

|---|---|

| VPD 修改引入非法内容或超限大小 | VPD(Vital Product Data)信息若包含非 ASCII 字符、过长字段或未正确编码,可能破坏 rootfs.img 结构,使得 bmc_upgrade 解析失败。 |

构建过程中 post_hpm 或定制脚本污染镜像 |

第三次修改可能触发了某些脚本(如 post_rootfs、post_hpm),意外修改了关键文件或文件权限,影响了签名或结构校验。 |

| 未重新签名或签名链断裂 | 如果 VPD 修改后未重新执行 完整签名流程,bmc_upgrade 会在验证阶段因证书、CMS 签名不匹配而判定镜像非法(表现为 “invalid” 而非 “corrupted”)。 |

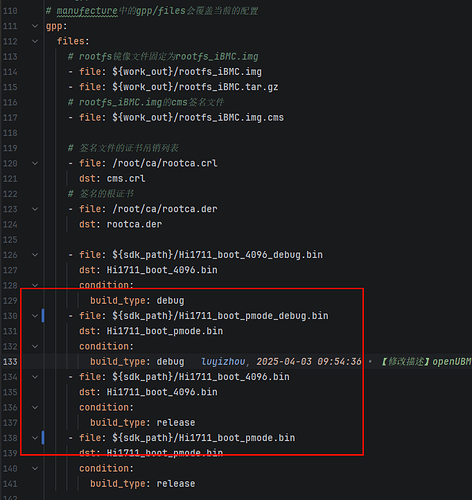

| 文件缺失(如 rootfs_iBMC.img) | 知识库中提到 "missing file" -> "rootfs_iBMC.img" 是已知升级失败原因。若构建流程中该文件未生成或路径错误,会导致 bmc rootfs sub image invalid。 |

特别注意:知识库中

Qyt123用户曾报告:Qyt123 attempted to upgrade real board using rootfs_openUBMC.hpm, which resulted in an invalid package error.与您当前的问题完全一致。

解决方案建议

解决方案建议

1. 核对构建产物完整性

1. 核对构建产物完整性

检查本次生成的 HPM 包内是否包含正确的 rootfs_BMC.img 或 rootfs_openUBMC.hpm,建议解包比对:

# 示例:检查 HPM 包内容(使用 hpm 工具)

hpm unpack rootfs_openUBMC.hpm -o output_dir/

ls output_dir/

# 确认是否存在 rootfs_BMC.img、image_header 等关键文件

2. 确认 VPD 修改是否合规

2. 确认 VPD 修改是否合规

- VPD 修改应通过标准接口(如

vpd_editor)进行。 - 检查字段长度、编码格式是否符合 BMC 规范。

- 避免手动修改二进制文件。

3. 确保完整签名流程已执行

3. 确保完整签名流程已执行

根据知识库中“签名包制作指导”,以下文件必须存在且有效:

| 文件 | 作用 |

|---|---|

rootca.der |

根证书 |

rootca.crl |

证书吊销列表 |

.cms 签名文件 |

对镜像的数字签名 |

若缺失

rootca.crl,即使文件完整,也会因签名校验失败导致“无效包”错误。

操作建议:

# 确保以下文件存在于构建路径中

${work_out}/rootfs_BMC.img.cms

${product}/ca/rootca.crl

${product}/ca/rootca.der

4. 启用详细日志进行调试

4. 启用详细日志进行调试

查看 AppDump/bmc_upgrade 目录下的完整日志,寻找更早阶段的警告,例如:

Extract_Rootfs_Img是否成功?Mc_Admin_Lua是否报 JSON 配置缺失?Init_Lua是否报配置错误?

这些前置步骤异常可能导致后续镜像解析失败。

5. 参考社区已知解决方案

5. 参考社区已知解决方案

您遇到的问题与 openUBMC 社区帖:

https://discuss.openubmc.cn/t/topic/1698

“openUBMC2506 BMC固件升级失败”

以及:

描述高度一致,核心建议包括:

- 使用 镜像倒换 回退到可用版本。

- 确保使用 自签名证书链完整。

- 构建前 清除 Conan 缓存,防止依赖污染。

总结

总结

| 项目 | 内容 |

|---|---|

| 问题类型 | 固件升级失败 — 无效 BMC 根文件系统镜像 |

| 根本原因 | rootfs 子镜像无效(可能由 VPD 修改导致结构破坏、未签名或签名校验失败) |

| 直接证据 | bmc_upgrade ERROR: bmc rootfs sub image invalid |

| 解决方案 | 1. 检查 VPD 修改合法性 2. 确保签名流程完整 3. 验证 rootfs_BMC.img 存在且完整4. 参考社区 openUBMC2506 升级失败解决方案 |

附:推荐排查命令清单

附:推荐排查命令清单

# 1. 解包 HPM 文件

hpm unpack rootfs_openUBMC.hpm -o debug_output/

# 2. 检查关键文件是否存在

ls debug_output/ | grep -E "rootfs|img|cms|crl|der"

# 3. 查看 bmc_upgrade 详细日志

cat /tmp/dump_info/AppDump/bmc_upgrade/*.log | grep -i error

# 4. 清除构建缓存(防污染)

rm -rf ~/.conan2/p/*

python3 init.py clean

bingo build -sc

# 5. 确认证书文件存在(构建时)

find build -name "rootca.crl" -o -name "rootca.der"

建议参考文档:《签名包制作指导》 与 《固件升级机制及常见问题》 确保流程完整。

相关链接:

根据你的描述,升级失败是你的vpd修改引入的问题。你发的bmc日志要放到对应子系统模块求助。

但是换个环境,不修改vpd也会报错 ![]()