// 此模板仅供参考,如果不适用可以修改

问题描述

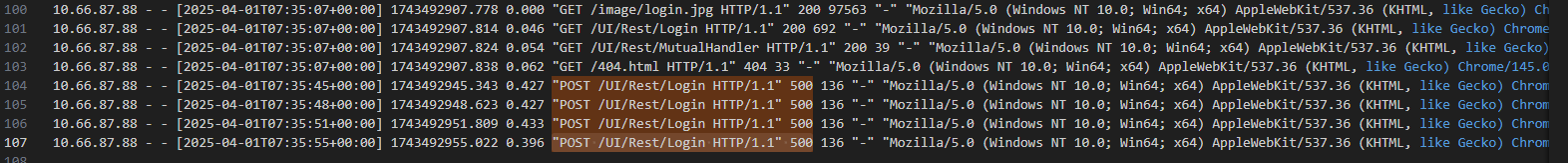

密码保证正确的情况下,ipmi鉴权正常,ssh也可以登录。但是web端登录失败,F12后查看发现返回错误码500

使用ssh收集文件后发现,安全日志显示登录成功:

2025-04-01T07:33:33.327397+00:00 H30176702764 security: User test(10.66.87.88) login successfully

2025-04-01T07:33:48.307093+00:00 H30176702764 security: User test(10.66.87.88) login successfully

2025-04-01T07:34:42.678204+00:00 H30176702764 security: User test(10.66.87.88) login successfully

2025-04-01T07:34:46.864378+00:00 H30176702764 security: User test(10.66.87.88) login successfully

2025-04-01T07:34:50.756477+00:00 H30176702764 security: User test(10.66.87.88) login successfully

2025-04-01T07:34:54.090787+00:00 H30176702764 security: User test(10.66.87.88) login successfully

2025-04-01T07:35:00.274113+00:00 H30176702764 security: User test(10.66.87.88) login successfully

2025-04-01T07:35:05.044180+00:00 H30176702764 security: User test(10.66.87.88) login successfully

2025-04-01T07:35:45.299294+00:00 H30176702764 security: User admin(10.66.87.88) login successfully

2025-04-01T07:35:48.571067+00:00 H30176702764 security: User admin(10.66.87.88) login successfully

2025-04-01T07:35:51.769991+00:00 H30176702764 security: User admin(10.66.87.88) login successfully

2025-04-01T07:35:54.987138+00:00 H30176702764 security: User admin(10.66.87.88) login successfully

操作日志显示用户被挤,又打印登录成功:

2025-04-01 07:32:45 IPMI,admin@10.66.87.88,account,Add user8’s username (test) successfully

2025-04-01 07:33:01 IPMI,admin@10.66.87.88,account,Modify user(test|user8) password successfully

2025-04-01 07:33:14 IPMI,admin@10.66.87.88,account,Modify user(test|user8) channel(1) privilege(administrator), session_limit(0) successfully

2025-04-01 07:33:22 IPMI,admin@10.66.87.88,account,Enable user(test|user8) successfully

2025-04-01 07:33:33 WEB,test@10.66.87.88,iam,User test(10.66.87.88) login successfully

2025-04-01 07:33:48 WEB,test@10.66.87.88,iam,User test(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:33:48 WEB,test@10.66.87.88,iam,User test(10.66.87.88) login successfully

2025-04-01 07:34:42 WEB,test@10.66.87.88,iam,User test(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:34:42 WEB,test@10.66.87.88,iam,User test(10.66.87.88) login successfully

2025-04-01 07:34:46 WEB,test@10.66.87.88,iam,User test(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:34:46 WEB,test@10.66.87.88,iam,User test(10.66.87.88) login successfully

2025-04-01 07:34:50 WEB,test@10.66.87.88,iam,User test(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:34:50 WEB,test@10.66.87.88,iam,User test(10.66.87.88) login successfully

2025-04-01 07:34:54 WEB,test@10.66.87.88,iam,User test(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:34:54 WEB,test@10.66.87.88,iam,User test(10.66.87.88) login successfully

2025-04-01 07:35:00 WEB,test@10.66.87.88,iam,User test(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:35:00 WEB,test@10.66.87.88,iam,User test(10.66.87.88) login successfully

2025-04-01 07:35:05 WEB,test@10.66.87.88,iam,User test(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:35:05 WEB,test@10.66.87.88,iam,User test(10.66.87.88) login successfully

2025-04-01 07:35:45 WEB,admin@10.66.87.88,iam,User admin(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:35:45 WEB,admin@10.66.87.88,iam,User admin(10.66.87.88) login successfully

2025-04-01 07:35:48 WEB,admin@10.66.87.88,iam,User admin(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:35:48 WEB,admin@10.66.87.88,iam,User admin(10.66.87.88) login successfully

2025-04-01 07:35:51 WEB,admin@10.66.87.88,iam,User admin(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:35:51 WEB,admin@10.66.87.88,iam,User admin(10.66.87.88) login successfully

2025-04-01 07:35:54 WEB,admin@10.66.87.88,iam,User admin(10.66.87.88) is forced to log out because the same user log in from another device

2025-04-01 07:35:54 WEB,admin@10.66.87.88,iam,User admin(10.66.87.88) login successfully

2025-04-01 07:36:07 CLI,admin@10.66.87.88:50057,oms,Collect diagnose file start successfully

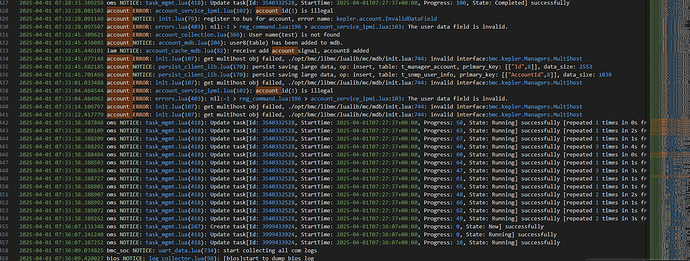

app.log下没有什么特别的日志打印:

有人遇到过么

环境信息

account/1.90.43@openubmc

webui/1.90.58@openubmc

rackmount/1.90.215