问题描述

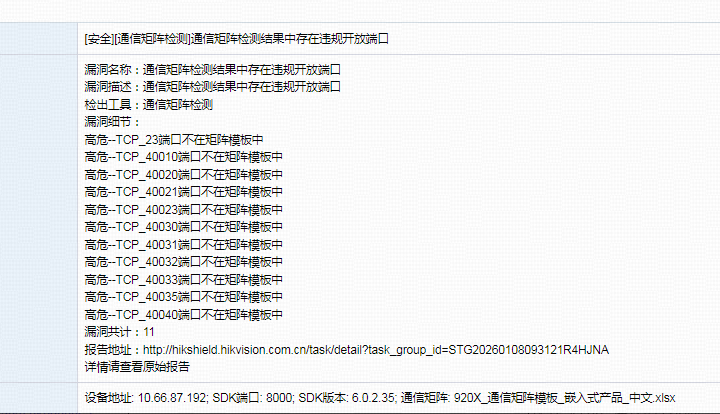

[安全][通信矩阵检测]通信矩阵检测结果中存在违规开放端口

实际结果

通信矩阵检测结果中存在违规开放端口,漏洞描述:通信矩阵检测结果中存在违规开放端口

检出工具:通信矩阵检测漏洞细节:

高危–TCP_40010端口不在矩阵模板中

高危–TCP_40020端口不在矩阵模板中

高危–TCP_40021端口不在矩阵模板中

高危–TCP_40023端口不在矩阵模板中

高危–TCP_40030端口不在矩阵模板中

高危–TCP_40031端口不在矩阵模板中

高危–TCP_40032端口不在矩阵模板中

高危–TCP_40033端口不在矩阵模板中

高危–TCP_40035端口不在矩阵模板中

高危–TCP_40040端口不在矩阵模板中

这些端口是做什么的?